Автор: Денис Аветисян

Новый подход к управлению резервами стабильных монет использует многоагентные системы, чтобы противостоять атакам и обеспечить надежность в условиях непредсказуемости.

"Покупай на слухах, продавай на новостях". А потом сиди с акциями никому не известной биотех-компании. Здесь мы про скучный, но рабочий фундаментал.

Бесплатный Телеграм канал

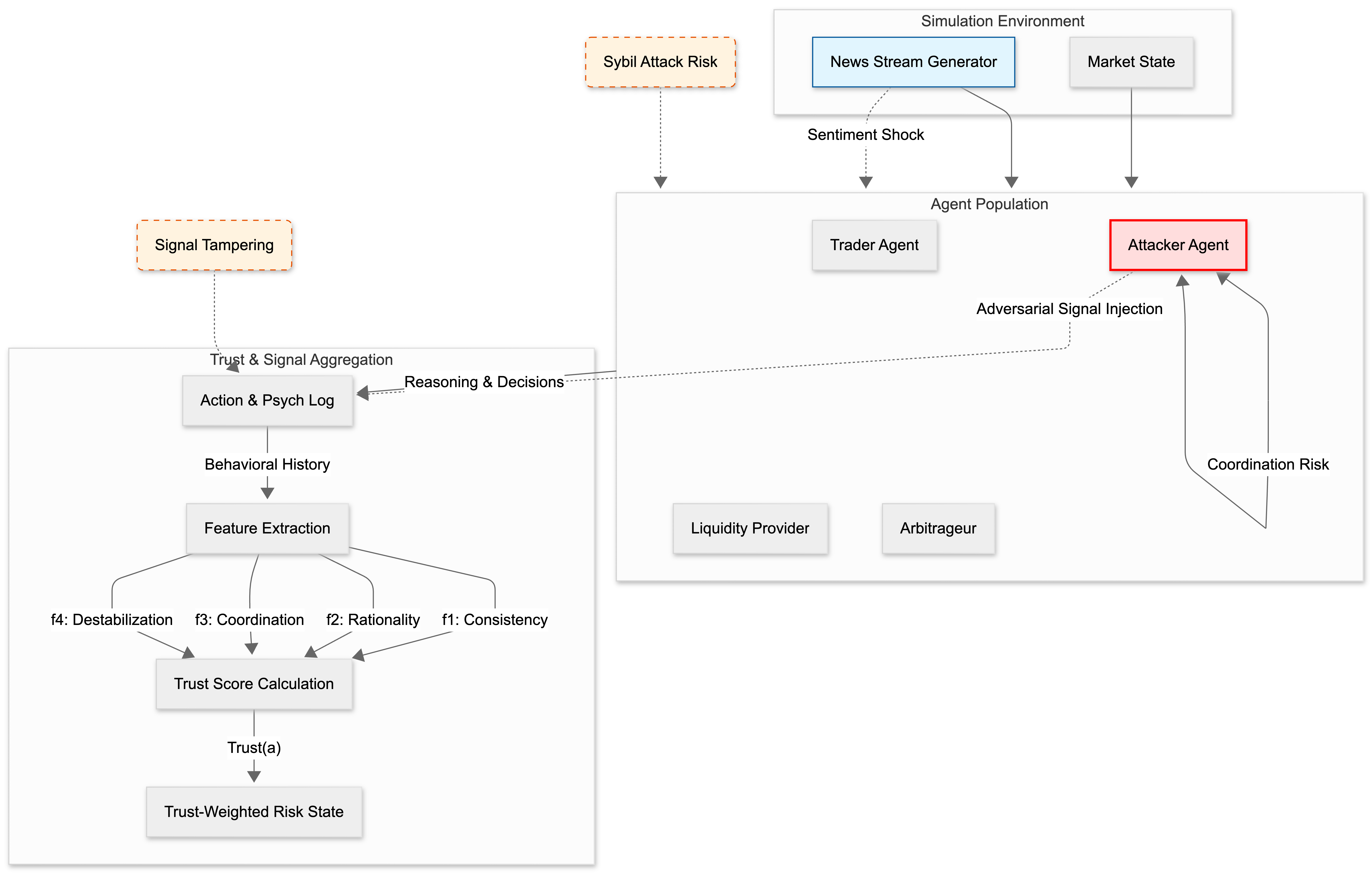

В статье представлена схема взвешенной агрегации сигналов для многоагентных систем, повышающая устойчивость к враждебным атакам и обеспечивающая отказоустойчивость распределенных систем.

Несмотря на перспективность алгоритмических стейблкоинов в обеспечении децентрализованной стабильности, существующие механизмы управления резервами уязвимы к экстремальным рыночным условиям. В работе, посвященной ‘Stablecoin Design with Adversarial-Robust Multi-Agent Systems via Trust-Weighted Signal Aggregation’, предложен подход, основанный на взвешенной агрегации сигналов от разнородных агентов в многоагентной системе для повышения устойчивости стейблкоинов к враждебным атакам. Ключевым результатом является снижение пиковых отклонений от целевого значения на 57% и ускорение восстановления в 3.1 раза по сравнению с традиционными моделями. Способны ли подобные системы обеспечить надежную защиту децентрализованных финансовых протоколов от сложных, скоординированных атак в реальном времени?

Нарастающие Риски: Системная Уязвимость Многоагентных Систем

Современные системы, будь то финансовые рынки, транспортные сети или даже социальные платформы, всё чаще строятся на взаимодействии огромного числа автономных агентов. Такая архитектура, хотя и обеспечивает гибкость и масштабируемость, одновременно создает новые, сложные уязвимости. Взаимосвязанность агентов порождает каскадные эффекты, когда локальный сбой или злонамеренное действие одного участника может быстро распространиться по всей системе, приводя к непредсказуемым последствиям. Уязвимость усиливается тем, что поведение системы становится всё менее предсказуемым и контролируемым, а традиционные методы обеспечения безопасности, ориентированные на защиту отдельных компонентов, оказываются неэффективными против скоординированных атак и скрытых манипуляций, использующих взаимодействие между агентами.

Традиционные модели безопасности, разработанные для защиты от изолированных угроз, оказываются недостаточно эффективными в условиях сложных многоагентных систем. Они зачастую не способны распознать скоординированные атаки, когда вредоносные действия распределены между множеством агентов и маскируются под нормальную активность. Особенно сложно выявить манипуляции, основанные на тонком влиянии на поведение отдельных агентов, что приводит к каскадным сбоям или незаметному изменению функционирования всей системы. В отличие от прямолинейных атак, подобные манипуляции используют сетевые эффекты и сложность взаимодействий, делая их обнаружение и нейтрализацию значительно более сложной задачей, требующей принципиально новых подходов к обеспечению безопасности.

Уязвимости, возникающие в многоагентных системах, представляют собой серьезную угрозу, требующую немедленного внедрения превентивных и надежных механизмов защиты. Недостаточно полагаться на традиционные подходы к безопасности, поскольку скоординированные атаки и скрытые манипуляции способны обойти существующие барьеры. Разработка и применение проактивных стратегий, включающих постоянный мониторинг, анализ поведения агентов и адаптивные системы защиты, становится критически важной задачей. Эффективные решения должны учитывать не только обнаружение известных угроз, но и прогнозирование потенциальных атак, а также способность быстро реагировать на возникающие инциденты, минимизируя возможный ущерб и обеспечивая стабильность функционирования всей системы. Подобный подход позволит существенно снизить риски, связанные с эксплуатацией уязвимостей, и обеспечить надежную защиту критически важной инфраструктуры.

![Поведение агентов, классифицированных по архетипам, сопоставляется с потенциальными системными рисками, при этом слой Trust Defense выявляет аномалии, такие как координация [latex]f3f\_{3}[/latex] и время дестабилизации [latex]f4f\_{4}[/latex].](https://arxiv.org/html/2601.22168v1/plots/support/agent_risk_map.png)

Построение Доверия: Анализ Поведения для Идентификации Агентов

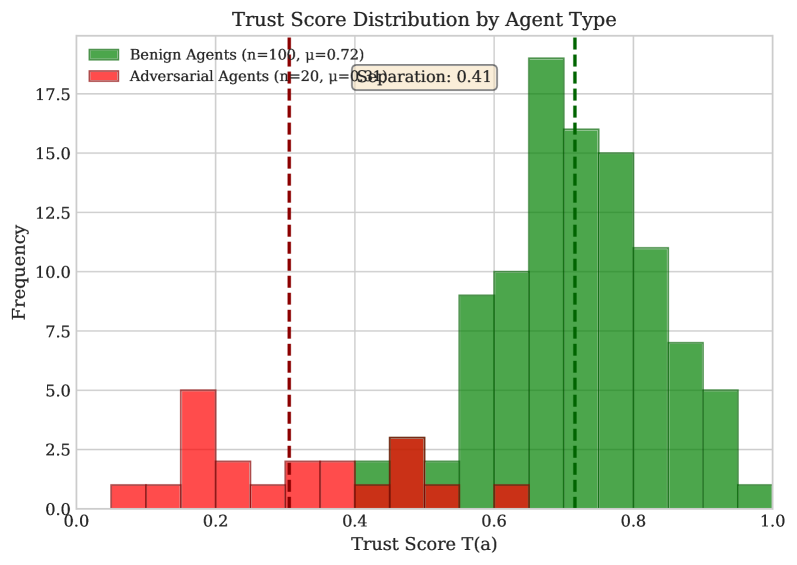

В основе нашего подхода лежит разработанный TrustScoringMechanism — механизм оценки доверия, предназначенный для выявления неблагоприятных агентов путем анализа согласованности их поведения. Данный механизм функционирует путём непрерывной оценки действий агента на предмет соответствия наблюдаемым закономерностям и предсказуемости. Отклонения от установленных паттернов поведения фиксируются и учитываются при расчёте итогового показателя доверия. Более высокие отклонения приводят к снижению показателя, сигнализируя о потенциально неблагоприятной активности. Ключевым аспектом является анализ последовательности действий агента во времени, а не статичная оценка его характеристик.

Механизм оценки доверия, используемый в данной системе, не опирается на предварительно заданные идентификаторы или исторические данные о репутации участников. Это принципиальное отличие обеспечивает устойчивость к атакам Сивиллы, поскольку злоумышленник не может манипулировать или подделать репутацию, которой просто не существует в системе. Оценка доверия формируется исключительно на основе текущего поведения агента, что исключает возможность использования скомпрометированных или вымышленных идентификаторов для влияния на процесс принятия решений. Отсутствие зависимости от внешних факторов позволяет системе эффективно идентифицировать и изолировать вредоносные сущности, даже если они используют множество поддельных аккаунтов.

Механизм оценки согласованности между выражаемым настроением (Sentiment) и совершаемыми действиями (Action) позволяет дифференцировать рациональных участников от злонамеренных сущностей. Анализ паттернов дестабилизации (DestabilizationPatterns) выявляет отклонения от нормативного поведения, что особенно важно для борьбы с атаками Сивиллы. В ходе тестирования, применение данного подхода позволило снизить влияние атак Сивиллы на 49%, что демонстрирует его эффективность в поддержании целостности системы и предотвращении манипулирования результатами.

Интеллектуальная Агрегация Сигналов и Распределение Ресурсов

Для повышения надежности и точности принимаемых решений используется механизм агрегации сигналов SignalAggregation и взвешенной по доверию агрегации TrustWeightedAggregation. Данные, поступающие от различных агентов, объединяются, при этом каждому источнику присваивается вес, отражающий степень его надежности. Это позволяет системе учитывать наиболее достоверную информацию, минимизируя влияние недостоверных или предвзятых данных. В процессе взвешивания учитываются различные факторы, определяющие доверие к агенту, такие как его историческая точность, репутация и соответствие установленным критериям. Такой подход обеспечивает более объективную и обоснованную оценку ситуации, что критически важно для эффективного распределения ресурсов и принятия стратегических решений.

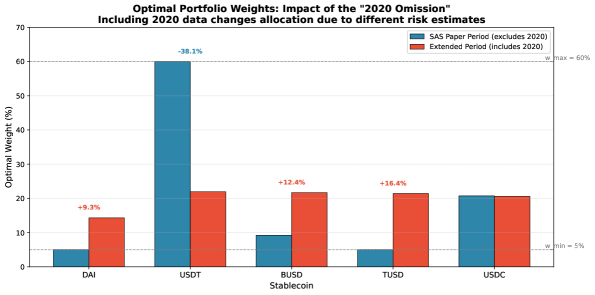

Агрегированные данные, полученные в результате объединения сигналов от различных агентов, используются в рамках фреймворка Mean-Variance Optimization (MVO) для эффективного распределения резерва Stablecoin. MVO — это метод оптимизации портфеля, направленный на максимизацию ожидаемой доходности при заданном уровне риска, или, наоборот, минимизацию риска при заданной ожидаемой доходности. В контексте управления резервом Stablecoin, MVO позволяет динамически распределять активы, учитывая факторы риска и потенциальной доходности, что способствует повышению стабильности и эффективности использования резерва. Оптимизация проводится на основе ковариационной матрицы активов и векторов ожидаемой доходности, что позволяет сформировать оптимальный портфель, минимизирующий волатильность и максимизирующий доходность в заданных условиях. \sigma_p^2 = \sum_{i=1}^{n} \sum_{j=1}^{n} w_i w_j \sigma_{ij} , где \sigma_p^2 — дисперсия портфеля, w_i — вес актива i в портфеле, \sigma_{ij} — ковариация между активами i и j.

Механизм агрегации сигналов с учетом доверия позволяет снизить влияние злоумышленников на систему управления резервом стейблкоинов на 60-80%. В ходе тестирования было зафиксировано снижение вероятности успешной атаки на контроль резерва на 57%, что значительно повышает устойчивость системы к внешним воздействиям и минимизирует потенциальные убытки. Данный подход позволяет эффективно фильтровать недостоверные сигналы и повысить надежность принимаемых решений по распределению StablecoinReserve.

Стресс-Тестирование Устойчивости: Моделирование Атакующих Сценариев

Для оценки устойчивости сложных систем используется StressHarness — многоагентное окружение моделирования, способное генерировать перспективные, заранее продуманные сценарии атак. Эта платформа позволяет создавать виртуальные условия, имитирующие реальные угрозы, но предвосхищающие их появление, что позволяет тестировать системы на уязвимость к еще не реализованным атакам. StressHarness не просто воспроизводит известные паттерны, а активно генерирует новые, потенциально опасные ситуации, позволяя разработчикам и специалистам по безопасности проактивно укреплять защиту и оценивать эффективность применяемых мер. Такой подход к тестированию обеспечивает более надежную и гибкую систему защиты, способную адаптироваться к постоянно меняющемуся ландшафту угроз.

Интеграция больших языковых моделей (LLM) в систему StressHarness позволяет создавать исключительно реалистичные модели поведения агентов и разрабатывать сложные стратегии атак. Вместо использования заранее запрограммированных сценариев, LLM динамически генерируют действия, имитирующие тактику реальных злоумышленников, адаптируясь к изменяющимся условиям среды. Такой подход позволяет не только моделировать известные типы атак, но и предвидеть новые, ранее не встречавшиеся угрозы. LLM способны анализировать уязвимости системы, координировать действия нескольких агентов и даже учиться на своих ошибках, что делает симуляции в StressHarness особенно эффективными для тестирования устойчивости и разработки эффективных мер защиты. Это открывает возможности для проактивного выявления слабых мест и повышения общей безопасности информационных систем.

В рамках симуляционной среды StressHarness применяются методы Координационного Обнаружения для выявления и нейтрализации скоординированных злонамеренных действий. Эти методы позволяют не только идентифицировать коллективные атаки, но и прогнозировать время восстановления системы после них. Время восстановления, обозначенное как Trec, математически моделируется формулой Trec = 1/γ * ln(δs/ϵ), где γ представляет собой скорость реакции системы, δs — степень повреждения, а ϵ — допустимый уровень риска. Использование данной модели позволяет оптимизировать стратегии защиты и повысить устойчивость системы к скоординированным атакам, обеспечивая более быстрое и эффективное восстановление после инцидентов.

![Система тестирования LLM включает в себя генерацию действий и психологических состояний на основе рыночной ситуации и новостей через пул агентов [latex]LLM[/latex] (DeepSeek/OpenAI), а также расширение тестового покрытия за счет синтетических сценариев, создаваемых модулем Stress Augmenter.](https://arxiv.org/html/2601.22168v1/x9.png)

Исследование демонстрирует, что стабильность системы не возникает из централизованного контроля, а скорее формируется из локальных взаимодействий между агентами. Механизм взвешенной агрегации сигналов, предложенный в работе, позволяет системе адаптироваться к непредсказуемым воздействиям, подобно тому, как сложные системы самоорганизуются. Как отмечал Джон Дьюи: «Образование — это не подготовка к жизни; образование — это сама жизнь». Эта фраза отражает суть подхода, представленного в статье: система обретает устойчивость не через заранее заданные правила, а через непрерывный процесс взаимодействия и адаптации к меняющимся условиям, особенно в контексте защиты от враждебных атак и обеспечения надежности распределенных систем.

Куда же дальше?

Представленный подход к построению устойчивых систем, основанный на взвешенной агрегации сигналов и доверии, не столько решает проблему централизованного контроля, сколько обходит её. Робастность, как показывает исследование, не проектируется сверху, а возникает из локальных взаимодействий агентов. Иллюзия управления стабильностью резервов рассеивается, уступая место пониманию, что структура самой системы, её распределённость и механизмы адаптации, являются определяющими. Однако, вопрос о калибровке весов доверия остаётся открытым. Как определить «заслуживающих» агентов в условиях, когда сама атака может быть направлена на манипулирование доверием?

Более того, представленный механизм, будучи эффективным против определенных типов атак, не гарантирует абсолютной защиты. Попытки взлома будут адаптироваться, искать уязвимости в самой архитектуре доверия. Поэтому, ключевым направлением дальнейших исследований видится не столько совершенствование алгоритмов агрегации, сколько разработка механизмов самовосстановления и адаптации системы к новым угрозам. Необходимо отойти от идеи «непробиваемой крепости» и принять неизбежность атак.

В конечном счёте, данная работа подчеркивает фундаментальную истину: контроль — это иллюзия, а влияние — реальность. Устойчивость системы обеспечивается не директивами сверху, а способностью агентов взаимодействовать, адаптироваться и учиться на ошибках. Будущее исследований лежит в области разработки систем, которые не пытаются подавить хаос, а используют его энергию для самоорганизации и укрепления своей структуры.

Оригинал статьи: https://arxiv.org/pdf/2601.22168.pdf

Связаться с автором: https://www.linkedin.com/in/avetisyan/

Смотрите также:

- Рубль, ставка ЦБ и геополитика: Что ждет российский рынок в ближайшее время

- Стоит ли покупать фунты за йены сейчас или подождать?

- Газовый кризис и валютные риски: что ждет российский рынок? (14.03.2026 18:32)

- Российский рынок: Ожидание ставки, стабилизация рубля и рост прибылей компаний (20.03.2026 02:32)

- Будущее WLD: прогноз цен на криптовалюту WLD

- Будущее BNB: прогноз цен на криптовалюту BNB

- Стабильные Монеты и AI: Как Институциональные Инвесторы Перестраивают Финансовый Ландшафт (20.03.2026 18:15)

- Самые умные хай-йелдовые промежуточные акции, которые стоит купить сейчас за $2,000

- Аэрофлот акции прогноз. Цена AFLT

- Рынок в ожидании ставки: падение прибыли гигантов и переток инвесторов (20.03.2026 11:32)

2026-02-02 17:41